DOPO WANNACRY, LA SICUREZZA INFORMATICA NON SARA’ PIU’ LA STESSA

L’attacco che tutti temevano è avvenuto. A partire dal 12 Maggio e per tutto il weekend 99 paesi (tra cui Gran Bretagna, Spagna, Usa, Cina, Italia) hanno subito una invasione da parte di WannaCry, il ransomware (già noto alle autorità), che ha letteralmente creato scompiglio a livello internazionale.

I danni provocati da questa massiccia offensiva sono al momento impossibili da misurare, anche se alcune misure preventive fanno strabuzzare gli occhi. Renault, storica azienda francese produttrice di automobili, ha fermato la produzione in alcuni impianti, mentre in Gran Bretagna alcuni ospedali hanno faticato a fornire un servizio consono.

Come funziona WannaCry?

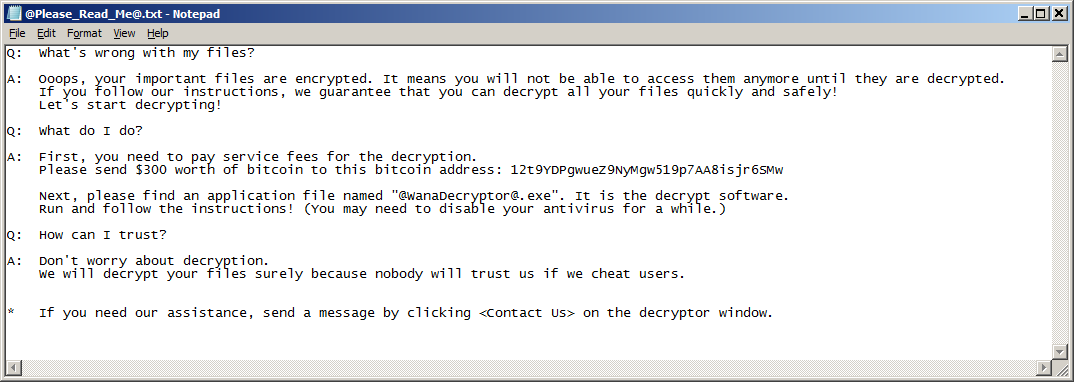

Come spesso accade per questo genere di virus informatici, la diffusione avviene attraverso mail di spam o phising, che solo se cliccate e scaricate scaricano un eseguibile sulla macchina. Ciò che differenzia Wannacry dagli altri, è la capacità di quest’ultimo di inserirsi nel codice sfruttando delle falle presenti in quasi tutte le versioni di Windows, senza che l’utente abbia effettuato nessuna azione. A quel punto, l’estensione di ogni file viene modificata in .WNCRY e vengono inviate le istruzioni per ottenere la chiave di decriptazione.

Una volta pagato il riscatto (circa 300 Dollari) in Bitcoin, sarà possibile ritornare in possesso del proprio computer attraverso il Wana DecryptOr 2.0.

Data la portata della crisi, l’Europol ha deciso per un intervento massiccio. Con l’aiuto della Joint Cybercrime Action Taskforce, è stata decisa un’enorme rete di indagini, volta a scoprire chi ci sia dietro a questa azione senza precedenti.

Di certo scoprire i colpevoli, oltre a non essere per nulla facile, aiuterà a chiarire le motivazioni dell’invasione e delle scelte temporali e degli obiettivi.

Ma questo disastro poteva essere evitato?

Secondo Giancarlo Calzetta, in un’intervista pubblicata su Tom’s Hardware, assolutamente sì. Il potere devastante dei ransomware ha un filtro, un’azione che deve essere necessariamente compiuta da un utente perchè il virus si diffonda.

Ecco perchè questa situazione mette in chiaro una delle problematiche del nostro tempo:

“Non è presente una corretta cultura della sicurezza informatica e degli investimenti che è necessario fare per evitare rischi e perdite di tempo e denaro”.

Certo, l’attacco subito da un utente privato crea un danno, ma circoscrivibile. Ma quando ad essere in pericolo sono aziende od organizzazioni pubbliche, ecco che il problema si espande a dismisura. Ed è per questo che a stupire maggiormente è la poca prevenzione di colossi come Telefonica e Banca Santander (in Spagna), oppure KPMG e il Servizio Sanitario Nazionale nel Regno Unito.

Secondo uno studio di Tom’s Hardware, non sembra che in Italia la situazione sia migliore. Oltre alla spesa per la sicurezza IT ancora troppo bassa, nel Bel Paese solo un’azienda su 2 ha al suo interno una figura senior per la Information Security. Considerando i rischi che si corrono, oltre alla possibile spesa e la perdita di tempo per attuare un pratico Disaster Recovery, per evitare nuove ondate di Ransomware sarà necessaria una inversione di tendenza nel rapporto delle imprese italiane alla sicurezza informatica.

Don’t need to Cry. Bitdefender ha prevenuto l’attacco

C’è chi però ha risolto il problema alla fonte. Seguendo una nota del produttore, Bitdefender con il suo sistema Gravity Zone ha protetto al 100% i propri utenti da WannaCry fin dall’inizio, e così farà per in caso di nuova crisi.

La combinazione del Machine Learning e del Memory Introspection ha permesso a Gravity Zone di intercettare e bloccare il flusso in entrata del ransomware e di tutte le varianti. Inoltre, la soluzione Hypervisor Introspection ha prevenuto la vulnerabilità di Eternal Blue, anche prima che Microsoft rilasciasse la patch risolutiva.

E ora?

L’attacco ha raggiunto dimensioni globali e acceso la lampadina della prevenzione nel pubblico, forse leggermente in ritardo, ma comunque in tempo per evitare nuove crisi. Da questo punto in poi sarà importante per le aziende (piccole o grandi che siano) definire un piano di sicurezza informatica all’avanguardia e in grado di rimanere aggiornato con i tempi.

Affidati a noi per la scelta del tuo Antivirus e di una soluzione Backup.

Contattaci alla nostra mail [email protected] oppure lascia un commento qui sotto!