Acronis Cyber Protection garantisce la protezione dei dati, delle applicazioni, dei sistemi e della produttività delle organizzazioni

da attacchi cyber, guasti hardware, calamità naturali ed errori umani.

Acronis è un’azienda tecnologica globale con sede in Svizzera e a Singapore.

Acronis si rivolge a privati, aziende e fornitori di servizi con soluzioni specificamente progettate per ciascun ambito.

In Evidenza

I numeri

Integrazione

Acronis Cyber Cloud funziona con gli altri sistemi che già utilizzi grazie all’integrazione nativa con Kaseya, Autotask, ConnectWise Automate, ConnectWise Manage, cPanel, Atera, CloudBlue, Wasabi, HostBill, Odin, Plesk, RackNap e WHMCS. Puoi inoltre ottenere ulteriori opzioni di integrazione e automatizzazione grazie alle API RESTful e agli SDK di Acronis Cyber Platform.

Riconoscimenti

Nel ottobre 2019, Acronis riceve il riconoscimento

Nel ottobre 2019, Acronis riceve il riconoscimento

Gartner Peer Insights Customers’ Choice

per la sua offerta di Disaster Recovery as a Service.

Le Soluzioni

Sicurezza individuale

ACRONIS CYBER PROTECT HOME OFFICE

precedentemente noto come Acronis True Image

Un alinea di strumenti per il backup, la clonazione dei dischi, la Cyber Protection e la privacy per la sicurezza degli utenti domestici ed i professionisti.

Acronis Cyber Protect Home Office - Essentials

Acronis Cyber Protect Home Office - Essentials

- Backup flessibili: dall'intera macchina al singolo file

- Clonazione di dischi attivi

- Ripristino rapido/ripristino universale

- Protezione da ransomware

Acronis Cyber Protect Home Office - Advanced

- Tutte le feature di Essentials

- Protezione antimalware per il dispositivo e per i dati di backup

- Backup e funzionalità cloud

- Replica automatica dei dati nel cloud

- Backup di Microsoft 365

Acronis Cyber Protect Home Office - Premium

- Tutte le funzionalità di Essentials e Advanced

- Certificazione blockchain dei file

- Firme elettroniche dei file

- Fino a 5 TB di storage nel cloud

Confronta in dettaglio le soluzioni Cyber Protect Home Office.

Sicurezza per le aziende

Acronis Cyber Protect 16

Acronis Cyber Protect è la soluzione in abbonamento per le aziende che integra le tecnologie di backup più sicure con la cybersecurity e la gestione degli endpoint, per fornire una resilienza informatica completa e ottimizzata.

Acronis Cyber Protect è la soluzione in abbonamento per le aziende che integra le tecnologie di backup più sicure con la cybersecurity e la gestione degli endpoint, per fornire una resilienza informatica completa e ottimizzata.

La gestione dell'azienda è centralizzata, con console di gestione OnPremises, oppure in Cloud.

Rilevamento e risposta degli endpoint

Rilevamento di minacce avanzate e sconosciute insieme a un'indagine informata su tali minacce e conseguente risposta.

Anti-malware e antivirus

Proteggi in modo proattivo i tuoi dati, applicazioni e sistemi da attacchi informatici avanzati con una protezione in tempo reale, con tecnologie antivirus, anti-malware, anti-ransomware e anti-criptojacking, con euristica comportamentale potenziata dall'intelligenza artificiale.

Applicazione Sicura delle Patch

Cyber Protect crea automaticamente un backup prima dell'applicazione di qualsiasi patch per garantire un ripristino rapido e semplice se le patch installate causano instabilità al sistema.

Backup forense

Semplifica le analisi future, i rapporti di conformità e le indagini raccogliendo prove digitali - come i dump di memoria e le informazioni sui processi - dai backup a livello di disco con la modalità forense.

Sconfiggi i ransomware

Previene le reinfezioni con le funzionalità integrate di scansione anti-malware e rimozione del malware durante il processo di ripristino. La tranquillità è garantita dall'archiviazione immutabile dei backup.

Protezione continua dei dati

Proteggi i nuovi dati non appena vengono creati. L'agente Acronis monitora ogni modifica apportata alle applicazioni in elenco e ne effettua costantemente il backup, in modo che le modifiche recenti non vadano perse in caso di reinstallazione del sistema.

Monitoraggio globale delle minacce e allarmi intelligenti

Approfitta della rete globale di Acronis Cyber Protection Operation Centers (CPOC) ricevendo avvisi in tempo reale su malware, vulnerabilità, disastri naturali e altri eventi globali che possono influire sulla protezione dei dati.

Report sulla conformità dei dati e mappa della protezione dati

Assicura la reportistica di conformità ottenendo informazioni dettagliate sui dati archiviati e utilizza la classificazione automatica dei dati per monitorare lo stato di protezione dei file importanti.

Confronta le sottoscrizioni Acronis Cyber Protect per aziende.

Sicurezza per service provider ( MSP )

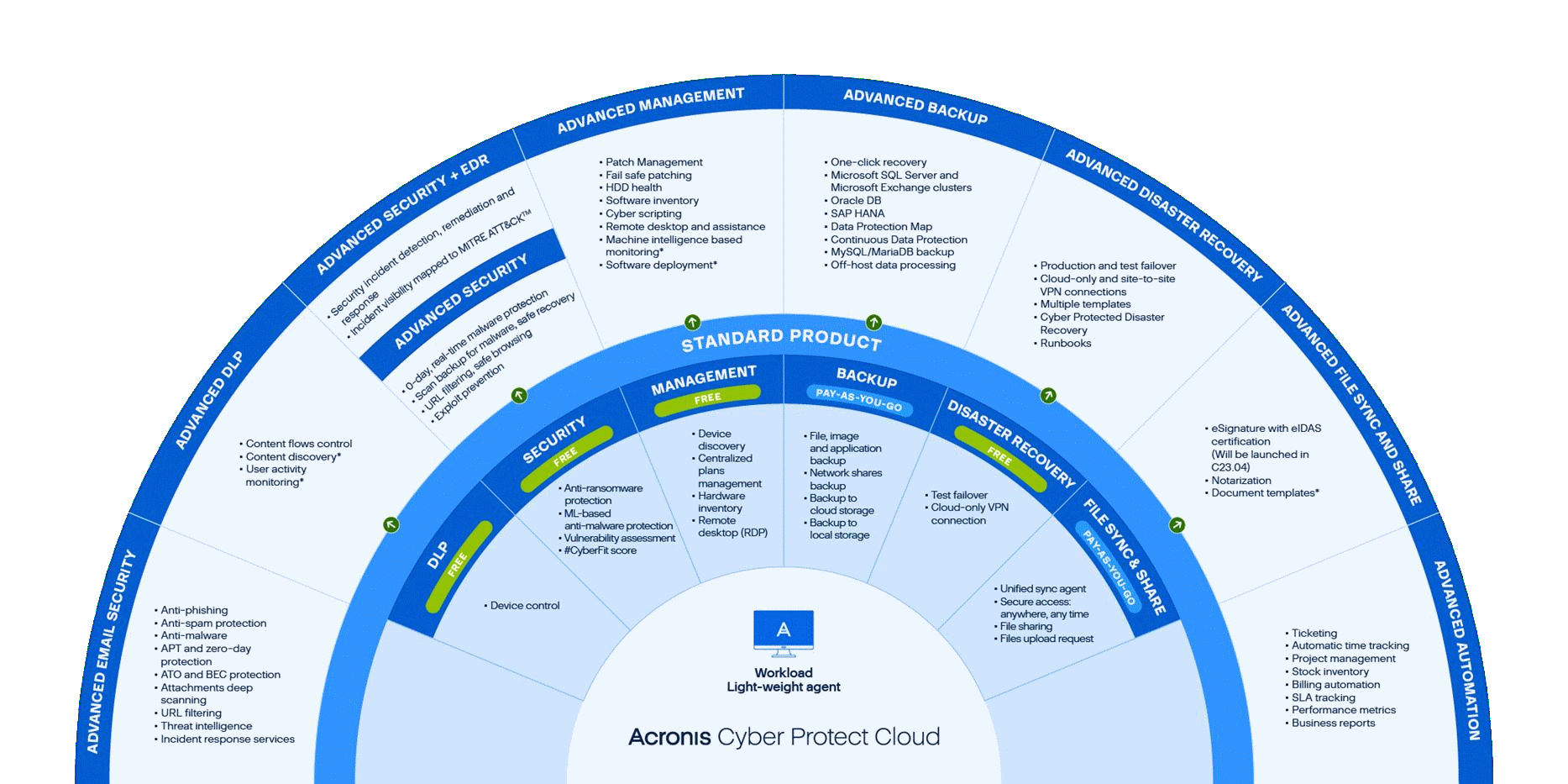

Acronis Cyber Cloud

La piattaforma integrata multi-servizi, multi-tenant, multi-utente progetatta per i fornitori di servizi di sicurezza IT.

Endpoint Security, EDR, Backup, Disaster Recovery, Email Security,

Monitoring, Supporto Remoto, Remote Scripting, Patch Management

Data Loss Prevention, FIle Sync & Share

e molto altro.

Tutto quello che aspettavi, in Acronis Cyber Cloud, hic et nunc.

Acronis Cyber Cloud integra in una singola console cloud, pronta all'uso, una collezione di servizi orientata alla sicurezza e gestione degli endpoint che offre una visione olistica sui rischi e gli asset dei clienti.

Acronis Cyber Cloud è pronto per il white labelling, perchè il service provider sia sempre in primo piano.

Le Risorse

- Cyber Protect Home Office

- Cyber Protect (Aziende)

- Cyber Protect Cloud (MSP)

- Rassegna Stampa

DATASHEET

DATASHEET ACRONIS CYBER CLOUD

- Acronis Cyber Protect Cloud

- Acronis Cyber Protect Cloud - Advanced Security + EDR

- Acronis Cyber Protect Cloud - Advanced Management

- Acronis Cyber Protect Cloud - Advanced Data Loss Prevention (DLP)

- Acronis Cyber Protect Cloud - Advanced Backup

- Acronis Cyber Protect Cloud - Advanced Disaster Recovery

- Acronis Cyber Protect Cloud - Advanced Email Security

- Acronis Files Cloud

- Acronis Files Cloud - Advanced File Sync and Share

- Acronis Notary Cloud

DOCUMENTAZIONE TECNICA

La guida in linea della soluzione, è disponibile all'interno della console,

oppure presso https://www.acronis.com/it-it/support/documentation/

In YouTube, è disponibile una serie di video DEMO .

September 19, 2023

Acronis presenta il primo software di Cyber Protection di fascia consumer basato su intelligenza artificiale

September 14, 2023

L'automazione avanzata di Acronis semplifica le attività aziendali degli MSP e ottimizza la produttività

June 29, 2023

L'edizione di metà anno del Report Acronis sulle minacce digitali segnala un aumento del 464% degli attacchi e-mail

May 17, 2023

La nuova soluzione EDR di Acronis semplifica la sicurezza degli endpoint

April 17, 2023

Acronis Cyber Foundation Program e GoDaddy Pro completano la costruzione di due scuole in Sierra Leone e in Guatemala

April 03, 2023

Acronis è tra i leader per innovazione e crescita nel Frost Radar™ per i servizi DRaaS

March 27, 2023

L'integrazione dell'innovativa tecnologia estende le capacità di difesa contro gli attacchi fileless SCHAFFHAUSEN, Svizzera, 23 marzo 2023. Acronis, leader globale della Cyber Protection, ha annunciato oggi l'integrazione della tecnologia Intel® Threat

January 24, 2023

Acronis Cyber Foundation festeggia cinque anni di partecipazione attiva al benessere di bambini, bambine e comunità svantaggiate